website_taqadom

-

بيولوجيا

طب الشيخوخة.. العلل وأدواؤها

د.نزار خليل العاني ثمة معضلتان مستعصيتان على الدواء، لم يجد الإنسان حلاً لهما: الشيخوخة والموت. وفي تاريخ الطب استطاع الإنسان أن ينتصر على جائحات وبائية حصدت مئات الآلاف من الأرواح، وقهر العديد من الأمراض التي فتكت بالبشر، لكنه بعد مئات…

-

Taqaddum

الجاذبية: قوة أولية أم وهم

د. فخري حسن يسـتخدم العلماء بصورة عامـة، وعلى الخصوص علماء الفــيـزيـاء، أربـع قـوى أوليــة (fundamental forces) لتفسير وفهم ظواهر الكون المتعددة. ويقصد بالقوة الأولية القوة الأساسية التي لا تنتج عن تفاعلات أو قوى أخرى. القوى الأربع والقوى الأربع هي على…

-

Taqaddum

الإدارة المستدامة للتربة خطوط توجيهية

م. أحمد العيسى تواجه البشرية تحديات هائلة في مجال الزراعة والأمن الغذائي تتمثل في أمور عدة، أهمها تغير المناخ، والنمو الكبير المطرد في عدد سكان العالم، وتوسع المدن وانتشارها، والانتقال من الأرياف إلى المدن الصغيرة أو الكبيرة، وتدهور التربة، وتلوث…

-

Taqaddum

الآلات الميكانيكية البسيطة في الحضارة العربية

د. سائر بصمه جي صَنع النّاسُ عبر التاريخ أنواعاً متعددةً من الآلات لأغراض مختلفة؛ فالقدامى صنعوا فؤوساً حجرية لاستخدامها سلاحا للدفاع عن النفس أو كعُدّة يدوية لقضاء الحاجات بها. وبمرور الزمن منحت الآلات التي طُوّرت تدريجياً النَّاس تحكُّماً أكثر في…

-

Taqaddum

البحث عن «إكسير الحياة» شباب دائم في القرن الحادي والعشرين

د. طارق قابيل يُولَد الإنسان وهو لا يعلم شيئًا على الإطلاق، ثم يبدأ بالتعلم شيئًا فشيئًا، ويظل يكتسب العلم والمعرفة حتى إذا بلغ أرذل العمر وانحنى ظهره، وتضاءل سمعه وخفت بصره، عندها لا يستطيع أن يضيف إلى ما…

-

بيولوجيا

أبناء بلا أمهات!!

بقلم د. قاسم زكي ربما يظن بعض الأشخاص أن عنوان هذه المقالة سيتناول رواية أو مسرحية أو قصة فيلم، لكن السطور الآتية ستتطرق إلى اكتشاف علمي جديد أزيح عنه الستار في سبتمبر عام 2016، حينما نشرت المجلة العلمية “نيتشر كوميونيكيشنز”…

-

Taqaddum

الشيخوخة وطب الأسنان

د. أيمن الأحمد مع تقدم الإنسان في العمر، وبلوغه مرحلة متقدمة فيه، تتأثر معظم أجهزة الجسم، وتظهر على أعضائه تغيرات عديدة، ويصاب بعضها بوهن شديد، فيما تظهر على الأخرى إشارات معينة تمثل دلالات واضحة على أن الشيخوخة بدأت تأخذ مجراها…

-

Taqaddum

شبكة عالمية للمدن الصديقة للمسنّين

م. محمد البسام يؤدي المسنّون دورا حاسما في مجتمعاتهم المحلية ، فهم ينخرطون في العمل المدفوع الأجر وذاك التطوعي، ويسهمون في نقل الخبرات والمعارف، ويساعدون أسرهم على النهوض بمسؤوليات الرعاية. ولا يمكن ضمان تحقيق هذه المساهمات إلا إذا كانوا يتمتعون…

-

Taqaddum

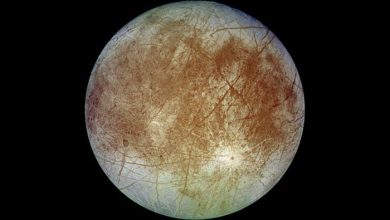

يوروبا يبوح بأسراره

حســني عبـد الحافــظ قُبيل أفول العام الماضي، أعلنت وكالة الفضاء الأمريكية (ناسا) التقاط المرصد الفضائي هابل صورًا لينابيع فوَّارة فوق سطح القمر (يوروبا)، ورصد ثلاث حالات غير مُنتظمة لانبعاث تلك الينابيع خِلال فترة المُراقبة التي استمرت نحو15شهرًا. وعلى الرغم من…

-

Taqaddum

الخفافيش تبوح بأسرارها

محمد المندعي لطالما كانت الخفافيش (الوطاويط) مكروهة طوال التاريخ وفي شتى الثقافات، ولطالما نسجت عنها حكايات الرعب وقصص الخوف، وصورت عنها الأفلام صورة نمطية سلبية؛ باعتبارها كائنات ليلية تظهر في الظلام الدامس وتحاول الانقضاض على فرائسها، أو لتصويرها كمصاصي دماء…